EDRとはエンドポイントのセキュリティソリューションのことです。侵入してきたマルウェアなどへの対処を行えるソリューションのため、既存のアンチウイルスソフトなどと組み合わせて使用することで、強固なセキュリティ対策を実現できるでしょう。本記事ではEDRの機能や運用のポイント・注意点を解説します。高度化したマルウェアなどのサイバー攻撃から大切な情報を守るため、EDRの特徴などを理解し、適切なセキュリティ対策を施していきましょう。

目次

[ 開く ]

[ 閉じる ]

EDRとは

EDRとはEndpoint Detection and Response(エンドポイント・ディテクション・アンド・レスポンス)の頭文字を取った言葉です。エンドポイントのセキュリティを守るソリューションとして、サーバーにマルウェアが侵入してからの対処を担います。

そもそもエンドポイントとは「終点・末端」などの意味を持つ英単語です。ITではネットワークと接続している端末のことを指し、PCやスマートフォン・タブレットなどが該当します。

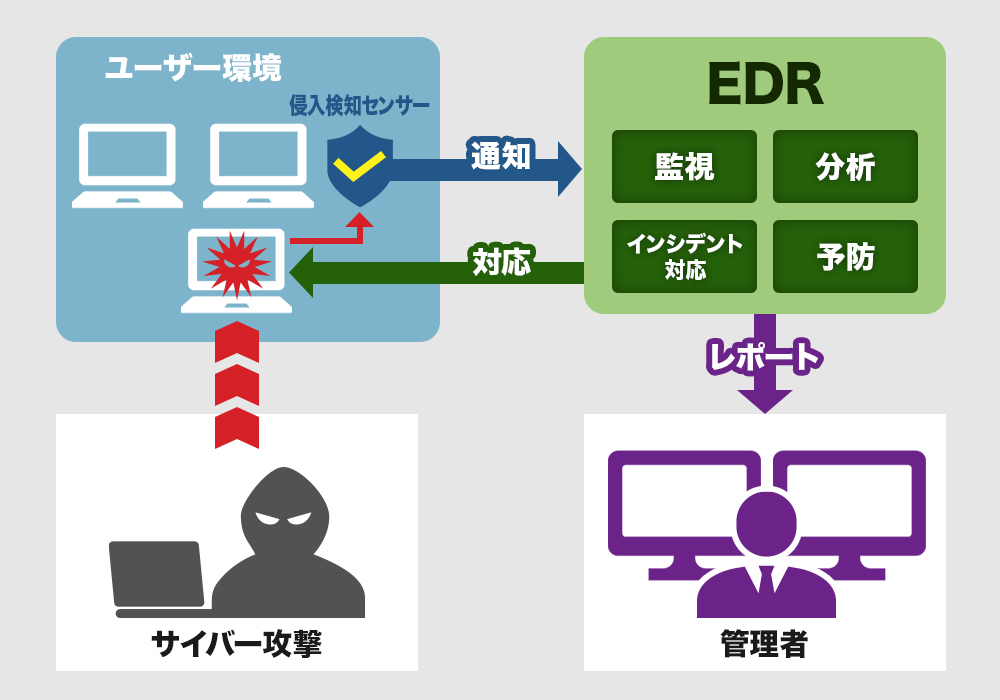

EDRはPCなどエンドポイント端末の挙動を監視・記録しており、マルウェアの侵入を検知したら、原因となっているツールを管理者に通知・対処方法を提案するなどして対応します。また、挙動を記録したデータを分析し、マルウェアの侵入経路の特定も行うため、今後の対策方法を検討するうえで役立てられるソリューションです。

【関連記事】マルウェアとは|ウイルスとの違いや種類・感染経路・感染したときの対処法

EPPとの違い

EDRと似た言葉にEPP(Endpoint Protection Platform)があります。EPPはアンチウイルスソフトとも呼ばれ、PCなどの端末に侵入しようとするマルウェアを検出して除去するためのソリューションです。

EDRとEPPはどちらも「サイバー攻撃対策」のソリューションですが、目的に大きな違いがあります。マルウェア感染前の対策がEPP、感染後の被害を最小限に食い止めるための対策がEDRです。

また、EPPは侵入を防ぐのと同時に受けた攻撃の修復能力を有しているのに対して、EDRは侵入されたことを管理者に通知・対応策の提案を行います。ログから侵入経路などを調査して、対応策を練る段階においての貴重なデータ提供の役割を担うのもEDRです。

NGAVとの違い

NGAV(Next Generation Anti-Virus)は次世代型アンチウイルスと呼ばれ、未知のマルウェアに対応できるソリューションです。NGAVはソフトウェアの振る舞い(動作)から不審なソフトウェアを検知し、感染前に対処します。

EDRとNGAVは同じエンドポイントセキュリティのソリューションですが、目的が異なります。EDRはマルウェア感染後の対策・NGAVはマルウェアを感染前に検知するソリューションです。

また、NGAVとEPPは目的が同じソリューションですが、性能に違いがあります。EPPは決まったプログラムやコードなどからマルウェアを検知するため、未知のソフトウェアは検知できません。NGAVはEPPでは検知できない未知のマルウェアも発見できる可能性があります。ただし、未知だけど不審ではないプログラムにも反応してしまう場合があるのが、NGAVの弱点といえるでしょう。

EDR導入の必要性が増している背景

EDRを導入する企業は増加傾向にあります。日本情報経済社会推進協会のJIPDECは「企業IT活用動向調査2022」にてセキュリティ対策の実施状況を公表しており、実施済みのセキュリティ対策の中では「マルウェアの感染対策」が1位です。エンドポイントセキュリティのカテゴリ内ではさまざまなツールがある中で、EDRの導入率が一年間で一番向上している結果となりました。

EDR導入の必要性が増している背景には、DXなどによるテレワークの増加や、サイバー攻撃の多様化などが挙げられます。外部との接触が増えるリモート環境下では、より一層セキュリティ対策への配慮が必要なためです。

また、ここ数年でサイバー攻撃の「Emotet(エモテット)」の感染も急増しており、警視庁でも対処法について言及しているほどになっています。「テレワーク勤務のサイバーセキュリティ対策」としてウイルス対策ソフトを必ず導入することも挙げており、エンドポイントセキュリティを含めた、セキュリティ対策の必要性が増しているといえるでしょう。

EDRの主な機能

EDRは、以下に挙げる3項目が主な機能です。

- 監視・検知機能

- 分析機能

- インシデント対応機能

これらの機能について、詳しく解説していきましょう。

監視・検知機能

EDRの監視・検知機能では、サーバーやネットワーク環境の挙動を監視し、悪意のある活動がみられないかを常に見張っています。マルウェアがサーバーに侵入した際にはその存在を検知し、管理者に対して速やかに攻撃の詳細や有効な対処情報を提供します。

保有している多くのエンドポイントに対して常にマルウェアの監視・検知を行い、不審な部分があれば迅速に対処法の提示を人の手で行うことは容易ではありません。EDRの監視・検知機能があることで俗人化せず、極めて速やかに、マルウェアなどに対しての適切な対応が実現できます。

分析機能

EDRはマルウェアなどの挙動を分析し、どのエンドポイント端末から侵入したか・侵入経路・攻撃の範囲や状況などを明らかにします。これらは管理者に共有され、今後のセキュリティ対策において重要な情報となるでしょう。また、攻撃の動きや方法などを分析し情報を蓄積していくことで、より一層速やかに不審な動きを検知できるようになり、管理者への迅速な情報提供が可能です。

被害を最小限にとどめ、拡大させないような対応ができるのは、EDRの分析機能が働いているためだと言えます。

インシデント対応機能

EDRのインシデント対応機能とは、攻撃を確認した際にマルウェアなどの遮断を行う機能のことです。インシデントは出来事・事象を意味し、セキュリティの分野では「危険性のある事象」という内容になります。EDRのインシデント対応では、該当アプリケーションの遮断やネットワークの切断・マルウェアが検知されたツールを自動停止するなどの対応が挙げられます。

インシデント対応機能によっていち早くマルウェアの動きを封じられるため、被害が可能な限り少なくなることに期待できると言えるでしょう。

予防機能

EDRの予防機能とは、エンドポイントの脆弱性に対して対策を講じ、マルウェアに感染しづらい環境を整える機能のことです。主にエンドポイント端末にインストールされているアプリケーションを監視し、必要に応じてバージョンアップさせるなどを行い最新の状態を保てるようにします。

アプリケーションのアップロードは、脆弱性となる部分に対しての対策が必要など、理由がなければ行われません。最新バージョンにすることで、マルウェアの標的となりうる箇所を排除でき、感染予防につながります。

EDR製品を比較・選定する際のポイント

EDRは製品ごとに検知方法や料金体系などが異なります。企業にとって必要な製品を選定できるよう、比較すべき部分について解説していきます。

検知方法

EDRは製品により、検知方法が異なります。エージェント型とエージェントレス型があり、エージェント型は端末にシステムのインストールが必要です。エージェント型とエージェントレス型のメリットとデメリットは、以下のとおりです。

| メリット | デメリット | |

|---|---|---|

| エージェント型 |

|

|

| エージェントレス型 |

|

|

エージェント型は端末へのインストールが必要ですが、多くの情報を分析できます。インストールに問題がない場合には、エージェント型を選択することで、より強固なセキュリティを実現できるでしょう。

料金体系

EDRツールの料金体系はサービスにより異なります。年間契約を導入しているサービスが多く、エンドポイントの台数やコールセンターサポート有無などの状況により、料金が変化する場合がほとんどです。

EDRを導入するとランニングコストがかかるため、コストパフォーマンスのよい製品を選ぶことが大切だと言えます。料金と同時に対象となるサービス範囲の確認を必ず行いましょう。ただし、機能が多ければよいと言うわけではありません。自社の状況を考慮し、エンドポイントの台数や必要な機能・サポートからサービス選定を行うのが重要です。

サービスの提供形態

ITソリューションは、一般的に「オンプレミス型」「クラウド型」のいずれかでサービスを導入しますが、EDRもどちらかのサービス形態で導入することになります。オンプレミスは社内サーバーやソフトウェアなど企業が保有するシステム内に構築するのに対し、クラウドはインターネットを経由してサービスが提供される形態です。

オンプレミス型とクラウド型のメリットとデメリットは、以下のとおりです。

| メリット | デメリット | |

|---|---|---|

| オンプレミス型 |

|

|

| クラウド型 |

|

|

テレワークが推進されていることから、社外に持ち出した端末も管理できるクラウド型を導入する企業が多くなっています。ただし、インターネット環境がなくなると常時管理ができなくなるため、インターネット接続状況に不安のある場合には、あまり向いていません。

対してオフィス内のみで利用している端末を管理したいという場合には、サービス内容をカスタマイズしやすいオンプレミス型の導入でもよいでしょう。しかしながら、コスト・導入後の管理・テレワークへ移行の可能性などから考えると、クラウド型に勝るメリットが多いとは言い難い方法です。

インターネット環境の観点で問題がない場合には、クラウド型を選択するほうがスムーズな場合が多いでしょう。

他ツールとの連携の可否

ファイアウォールやアンチウイルスツールなどのような、インターネット接続環境などのセキュリティ対策はすでに導入している企業も多いと思います。ほかセキュリティツールを導入しているうえでEDRの導入を検討しているという場合には、既存のツールと連携できるEDRの導入がおすすめです。

セキュリティ対策をより強固にするためには、インターネット接続・内部サーバーなど多方面から対策を行うことが不可欠です。さらに、各ツールが分析や所持している情報を紐づけられれば、セキュリティレベルは向上すると考えられます。

既存のセキュリティツールから情報を受け取り、得た情報も踏まえてデータ分析するEDR製品もあるため、現在導入しているツールとの連携が可能か否かを考慮すると、より高いセキュリティを実現できるでしょう。

EDRを運用するうえでの注意点

EDRではエンドポイントの脅威を検知しインシデント対応もできますが、侵入されたマルウェアなどの対処は人の手やほかツールで行う必要があります。また、EDRで収集した情報は専門知識を持った人材により詳しく分析を進めることで、強固なセキュリティ環境を実現できるでしょう。

自社にセキュリティに対しての専門知識を持った人材がいない場合には、分析などを担うサービスのアウトソーシングがおすすめです。

せっかく導入したEDRの能力を最大限に発揮するためにも、専門家と連携し、より一層強固なセキュリティ対策を行えるような体制を整えていきましょう。

EDR導入後のCSIRT体制構築に関するご相談はGMOサイバーセキュリティbyイエラエへ!

画像引用元:GMOサイバーセキュリティ byイエラエ株式会社

EDRを導入しシステムを構築したのちには、実際に攻撃を検知できるようになっているかの調査や、実際に事故が起きた際にどのように対応するか事故対応マニュアルの作成および体制の構築が重要です。

「GMOサイバーセキュリティ by イエラエの事故対応マニュアル作成支援)」では、インシデントレスポンス案件の実績豊富なコンサルタントとエンジニアが業務で使えるマニュアルの作成を支援します。事前にマニュアルを作成しておくことで、事故が起きた際に初動対応でどのような対応をするべきか明らかになります。冷静にインシデントに対応し、沈静化へ向けた業務も手順通りに進行させることができます。

EDR導入後のインシデント対応体制の構築にお悩みの方はぜひ「GMOサイバーセキュリティ by イエラエの事故対応マニュアル作成支援)」にご相談ください。

まとめ

EDRとはエンドポインとセキュリティとして、マルウェアなどの侵入が確認されてからの対応を行うソリューションです。エンドポイント端末で挙動の監視や検証、さらに侵入経路の調査を行えるため、セキュリティ対策方法の強化にも役立ちます。

ほかセキュリティと併用することで大きな効果を発揮するのがEDRの特徴です。既存のセキュリティツールと連携できることで多くの情報を分析できるため、導入を検討する際にはほかツールとの連携可否についても確認するのがよいでしょう。

また、EDRは導入するだけでなく、その後の効果検証が重要なポイントとなります。強固なセキュリティ体制を整えられるよう導入効果の検証を行い、企業にとって最適なセキュリティ状態となるようにしていきましょう。

文責:GMOインターネットグループ株式会社